Freitagmittag, letzter Kaffee, alles ruhig – unvermittelt kommt eine Mail des Geschäftsführers. Und ich bin die einzige Person, welche die Anweisung ausführen und dem Chef weiterhelfen kann. Ganz plötzlich werde ich zu einer der wichtigsten Personen der kompletten Firma, denn nur ich bin in der Lage die Kohlen für meinen Chef aus dem Feuer zu holen!

So könnte es sein, wenn denn die besagte E-Mail wirklich von dem CEO (Chief Executive Officer ist die US-amerikanische Bezeichnung für das geschäftsführende Vorstandsmitglied) abgesendet worden wäre. Allerdings wurde der Absender leider per spoofing verschleiert, es wurde also eine falsche Absenderadresse vorgegaukelt. Dass die E-Mail an einem Freitagmittag ankommt ist natürlich nicht zufällig gewählt – dies erhöht den Druck „noch schnell“ die vermeintlich wichtige Aufgabe zu erledigen und zum anderen ist die Wahrscheinlichkeit deutlich höher, dass Kollegen und Vorgesetzte nicht mehr verfügbar sind, um sich rückzuversichern.

Üblicherweise handelt es sich um ein „streng vertrauliches“, brandheißes und extrem lukratives Geschäft, das noch dringend über die Bühne gehen muss. Meistens findet es im Ausland statt, was auch den ungewöhnlichen Adressaten der Überweisung erklärt, meist werden Banken in China und Hongkong als Transferziel verwendet.

Überblick: Schäden durch CEO-Fraud

Diese Masche gibt es zwar schon länger, aber seit 2013 häufen sich solche Fälle auch im deutschsprachigen Wirtschaftsraum. Das FBI gibt an, dass sich die weltweiten Schäden auf 2,8 Milliarden Euro summieren. Beim BKA wurden zwischen 2013 und 2016 knapp 250 Fälle in Summe von über 110 Millionen Gesamtschaden registriert. Dabei ragten besonders der bayrische Zulieferer Leoni AG mit 40 Millionen Euro, als auch der österreichische Luftfahrtzulieferer FACC sogar mit 50 Millionen Euro aus der Masse der Geschädigten heraus. Viele der betroffenen Firmen verzichten allerdings darauf eine Strafanzeige zu erstellen, sei es aus Imagegründen, weil der Betrag so gering ist oder weil die Transaktion in der Masse einfach untergeht. Man sollte nicht vergessen, dass es nur die richtig großen Summen in die Schlagzeilen schaffen, wobei täglich unzählige Mails mit Spam die digitalen Briefkästen überfluten.

Im Gegensatz zu der Masse von unpersönlichen und neutralen Spam-Emails (wobei diese je nach Schätzung zwischen 89 bis 97% des gesamten E-Mail-Volumens ausmachen) ist das perfide an dieser Masche, dass die Mails einfach sehr gut aufgemacht und entsprechend schwer zu entlarven sind. So werden teils Wochen und Monate im Vorfeld aufgewandt, um alle Informationen der Zielfirma zu sammeln, sofern sie auch nur ansatzweise relevant erscheinen. Dazu werden alle Register gezogen, die möglich sind. In erster Linie natürlich alles, was von der Firma selbst veröffentlich wird (Homepage, Blogs, soziale Medien, Messeauftritte…), „Spear Phishing“ und „Social Engineering“ bis hin zu Trojanern, die alle digitalen und notwendigen Informationen frei Haus liefern.

Auf diese Art und Weise ist es dann einfach eine E-Mail zu gestalten, in der die richtigen Namen auftauchen (Firmenanwälte und -notare, Vorgesetzte), die das passende Layout und sogar die typischen Formulierungen besitzt, wie es von der Chefetage her üblich ist. Passende Logos und Signaturen runden das Bild dann noch ab. Ganz besonders anfällig für einen CEO-Fraud sind naturgemäß „patriarchalisch-autoritär geführte Unternehmen, in denen Zweifel und Widerspruch nicht erwünscht sind“, sagten Ermittler bisher in solchen Fällen.

Reales Vorkommen

Mittlerweile finden Fälle von CEO-Fraud immer häufiger vor Gericht wieder. Leider werden dabei aber nicht die Urheber strafrechtlich belangt, sondern die Zielpersonen, die ja schon geschädigt sind. So erging es einer Buchhalterin der großen, süddeutschen Bäckerei-Kette „Hofpfisterei“ die auf einen solchen E-Mail-Trickbetrug hereingefallen ist. Dieser war so gut gemacht, dass sie 1,9 Millionen Euro nach Hong Kong überwiesen hatte. Natürlich auf Anweisung der Geschäftsführerin höchstpersönlich. Per Mail.

Die Angestellte hatte am 25. November 2015 die fatale E-Mail erhalten. Die Geschäftsführerin, würde ihr umgehend „Informationen über eine vertrauliche Finanztransaktion“ übersenden. Allerdings – und das war ganz wichtig, es dürfe selbstverständlich mit niemandem über das brandheiße Projekt gesprochen werden. Das ist die übliche Klausel, die das Vorgehen der Betrüger absichert, gepaart mit dem Hinweis, dass jegliche Kommunikation über E-Mail verlaufen soll.

Schon eine Stunde später erhielt sie die präzisen Anweisungen. Sie sollte umgehend den stolzen Betrag von 1,9 Millionen Euro an eine Adresse in Hongkong transferieren. Per Fax. Mit einer digitalisierten Unterschrift der Geschäftsführerin, welche sich als Faksimile herausstellte.

Eigentlich hätte spätestens bei solch einer ungewöhnlichen Vorgehensweise jeder misstrauisch werden müssen, was allerdings in diesem Fall nicht geschehen ist. So übergab sie die Anweisung an die Hausbank „Donner & Reuschel“, welche die Finanzen der Firma abwickelt. In Kürze war der Betrag verbucht, allerdings fingen damit die richtigen Probleme erst an.

Juristisches Nachspiel

Die Hauptschuld wurde nun zwei Jahre nach dem Vorfall vom 23. Senat des Oberlandesgerichts (OLG) in München festgestellt. Die Bank hätte demnach „zu einem Viertel bis zu einem Drittel“ schuld an der Sache, wodurch das OLG beide Firmen zu Vergleichsverhandlungen aufforderte. Und das, obwohl Mitarbeiter von „Donner & Reuschel“ sich sogar per Anruf noch einmal bei der Buchhalterin rückversichert hatten, dass alles seine Richtigkeit hat, da bei dem gefaxten Überweisungsauftrag kein Verwendungszweck angegeben war. Da hatte dann allerdings die Buchhalterin beschwichtigt und mitgeteilt, dass alles mit der Geschäftsführung abgesprochen war – wovon sie schließlich überzeugt war.

Ausschlaggebend war für den vorsitzenden Richter sowohl die ungewöhnliche Höhe der zu überweisenden Summe als auch, dass der Empfänger in Hong Kong ansässig war. Allerdings hätten bei diesen beiden Punkten sowohl Auftraggeberin, als auch ausführende Bank die Notbremse ziehen müssen. Ein Teil des Schadens wurde von der „Vertrauensschadensversicherung“ erststattet, allerdings möchte auch diese sich bei der ausführenden Bank gütlich halten. In diesem Fall konnte sogar das Geld in Hong Kong abgefangen werden, allerdings ist es dort noch eingefroren. Die Rücküberweisung selbst kann daher noch eine Weile in Anspruch nehmen, da neben diesem Verfahren gleich drei weitere laufen. Davon zwei Strafverfahren in Deutschland und China, sowie ein Zivilverfahren in der Volksrepublik. Die Buchhalterin selbst ist bei der Sache hingegen außen vor, sie hat ihren Schreibtisch schon lange räumen müssen.

CEO-Fraud: der Spitzenreiter

Im August 2016 konnten Kriminelle den Nürnberger Autozulieferer Leoni um unglaubliche 40 Millionen Euro erleichtern. Genauere Informationen zum Vorgehen wurden leider nicht bekannt gegeben, nur eine knapp gefasste Mitteilung in der bekannt gegeben wurde, dass das Unternehmen „Opfer betrügerischer Handlungen unter Verwendung gefälschter Dokumente und Identitäten sowie Nutzung elektronischer Kommunikationswege“ geworden sei. Sollte sich dieser Betrug bestätigen, so wären die Nürnberger die traurigen Rekordhalter. Die bisherigen Schäden je Unternehmen lagen nach BKA-Angaben „nur“ zwischen einer und 18 Millionen Euro.

Ursachenforschung

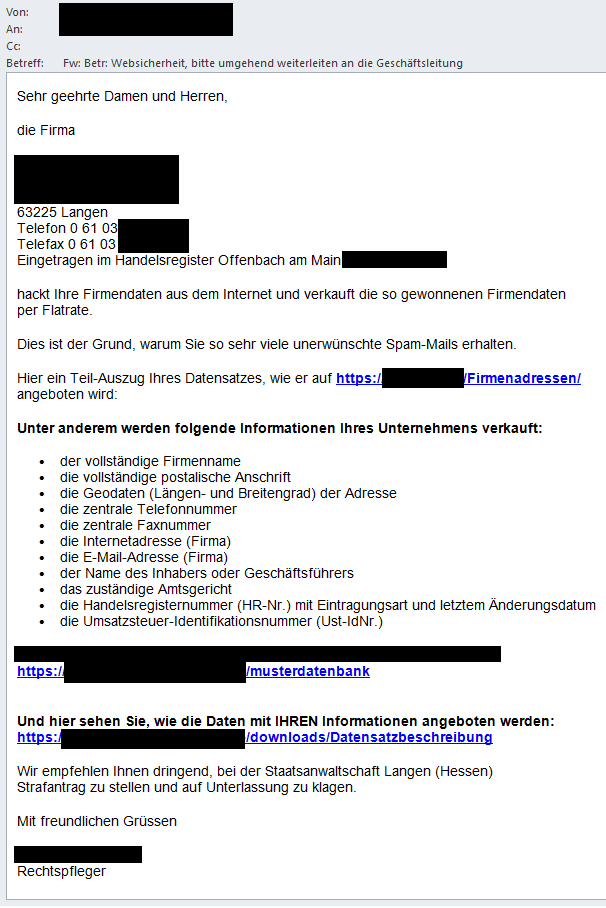

Wie aber konnten die Betrüger so erfolgreich sein? Wie konnten sie sich die sensiblen Informationen aneignen um erfolgreich auftreten zu können? Viele Firmen veröffentlichen bewusst oder unbewusst sinnlose Informationen als Außendarstellung sowohl auf der Firmenhomepage, aber auch oft auf Facebook oder anderen sozialen Medien. Wenn die Daten nicht so offensichtlich platziert werden, dann behelfen sie sich oft mit persönlicher Nachfrage (Social Engineering), indem sie z.B. direkt in der Firmenzentrale anrufen. Dort könnten sie unverfänglich angeben, dass eine Überweisung zurückgekommen ist und um die korrekten Daten abzugleichen suchen sie konkrete Ansprechpartner in der Buchhaltung. Alternativ werden auch E-Mails verschickt, um jegliche Arten von Informationen zu erhalten. Diese könnten auch in dieser Form gestaltet sein:

Was im Regelfall komplett unberücksichtigt wird ist die psychologische Komponente: Je größer der Konzern ist, desto mehr Angst haben die Mitarbeiter vor den höheren Hierarchieebenen. Und genau diese Angst wird von den Banden ausgenutzt. Scheut sich ein Mitarbeiter während oder auch nach einem Betrug seinen Vorgesetzten zu informieren oder aber den vermeintlichen Chef anzusprechen, so geht wertvolle Zeit verloren, in der das Geld womöglich zurückgeholt werden könnte. Familienunternehmen wiederum, die über Jahre erfolgreich sind und wachsen, verpassen es oft, ihre Strukturen der neuen Größe anzupassen. Genau das sind die Unternehmen, die von Betrügern bevorzugt ausgewählt werden. Insbesondere rücken Unternehmen in den Fokus, die potenziell andere Firmen kaufen und expandieren. Für einen CEO-Fraud werden so Register und Fachpresse durchforstet.

Was hilft, um sich gegen Betrugsversuche zu wappnen?

- Awareness, Awareness, Misstrauen und Awareness!

Die Mitarbeiter müssen ein gesundes Misstrauen an den Tag legen, diese Problematik kennen und wissen, auf was sie zu achten haben. So dürfen sie sich auch nicht blind auf die angezeigten Absenderadressen von E-Mails verlassen. Gerne werden auch Buchstabendreher verwendet, die das menschliche Auge überliest. Hilfreich ist es, wenn interne E-Mails signiert (S/MIME oder OpenPGP) werden, weil dann eine fehlende oder auch falsche Signatur sofort ins Auge sticht. - Achten Sie darauf, welche Informationen über Ihr Unternehmen öffentlich sind bzw. wo und was Sie und Ihre Mitarbeiter im Zusammenhang mit Ihrem Unternehmen veröffentlichen.

- Eine offene Unternehmenskultur ist zum Schutz vor einem CEO-Fraud wichtig. Mitarbeiter müssen wissen, bei wem sie sich jederzeit rückversichern können und im Zweifel muss es auch problemlos möglich sein den Weisungsgebenden persönlich erreichen zu können.

- Klare Abwesenheitsregelungen und interne Kontrollmechanismen müssen vereinbart werden.

Was tun bei verdächtigen Zahlungsanweisungen?

- Überprüfen der E-Mails auf Absenderadresse und korrekte Schreibweise. Am sichersten gelingt das mit einer digitalen Signatur.

- Verifizieren der Zahlungsaufforderung über Rückruf bzw. schriftliche Rückfrage beim Auftraggeber. Dabei das firmeneigene Adressbuch verwenden und nicht dem Absender antworten.

- Kontaktaufnahme mit der Geschäftsleitung bzw. dem Vorgesetzten

Fazit: Trau, schau, wem?